تكنولوجيا وأمن معلومات

الهوية الرقمية: ما هي وكيف يمكن حمايتها؟

في العصر الرقمي الحالي، أصبحت الهوية الرقمية جزءًا أساسيًا من حياتنا اليومية. ومع تزايد الاعتماد على الإنترنت والتكنولوجيا في جميع جوانب الحياة، من التسوق الإلكتروني إلى العمل والتعليم عن بُعد، أصبحت حماية الهوية الرقمية ضرورة ملحة لضمان أمان وسلامة معلوماتنا الشخصية.

الهوية الرقمية هي مجموعة من المعلومات والبيانات التي تميز فردًا معينًا على الإنترنت. تتألف الهوية الرقمية من عدّة مكونات تشمل:

المعلومات الشخصية: مثل الاسم، تاريخ الميلاد، العنوان، والبريد الإلكتروني.

المعرفات الفريدة: مثل أسماء المستخدمين وكلمات المرور.

البيانات المالية: مثل أرقام الحسابات المصرفية وبطاقات الائتمان.

النشاطات على الإنترنت: مثل تاريخ التصفح، والمشاركات على وسائل التواصل الاجتماعي، والمشتريات الإلكترونية.

المعرفات البيومترية: مثل بصمات الأصابع، والتعرف على الوجه، والتعرف على الصوت.

تتعدد أشكال الهوية الرقمية وتتباين وفقًا لنوعية البيانات والنشاطات المرتبطة بها. فيما يلي تفصيل لبعض الأمثلة الهامة على الهوية الرقمية:

حسابات وسائل التواصل الاجتماعي: تتضمن حسابات وسائل التواصل الاجتماعي مثل Facebook ،Twitter، وInstagram معلومات شخصية كالأسماء، تواريخ الميلاد، العناوين، وأرقام الهواتف. بالإضافة إلى ذلك، تحتوي هذه الحسابات على منشورات وصور وفيديوهات تعكس نشاطات الفرد واهتماماته وعلاقاته الاجتماعية. ويُمكن لهذه الحسابات أن تكشف عن أنماط سلوكية وأماكن تواجد المستخدمين وأوقات نشاطهم، مما يجعلها مصدرًا غنيًا للبيانات الشخصية.

حسابات البريد الإلكتروني: تحتوي حسابات البريد الإلكتروني مثل Gmail وOutlook على معلومات التواصل، والرسائل المرسلة والمستلمة، والملفات المرفقة. قد تتضمن هذه الحسابات مراسلات حساسة تتعلق بالأعمال، والأمور المالية، والمعلومات الشخصية، مما يجعلها هدفًا رئيسيًا للهجمات السيبرانية.

المعاملات البنكية عبر الإنترنت: تشمل البيانات المالية مثل أرقام الحسابات المصرفية وبطاقات الائتمان وتاريخ المعاملات المالية. وتُستخدم هذه البيانات في العمليات البنكية اليومية مثل التحويلات المالية، الدفع عبر الإنترنت، وإدارة الحسابات، وتشكل جزءًا حيويًا من الهوية الرقمية للأفراد.

الملفات الطبية الإلكترونية: تحتوي الملفات الطبية الإلكترونية على معلومات صحية وشخصية يمكن الوصول إليها عبر الإنترنت مثل التاريخ الطبي، الأدوية المستخدمة، النتائج المخبرية، والمواعيد الطبية. وتُعد هذه المعلومات ضرورية لتقديم الرعاية الصحية عن بُعد ولكنها تحتاج إلى حماية دقيقة نظرًا لحساسيتها.

الحسابات الحكومية الإلكترونية: تتضمن البوابات الحكومية الإلكترونية معلومات تعريفية مثل أرقام الهوية الوطنية، رخص القيادة، جوازات السفر، والسجلات الضريبية. تُستخدم هذه الحسابات للوصول إلى الخدمات الحكومية، وتقديم الطلبات الرسمية، ودفع الضرائب، مما يجعلها جزءًا هامًا من الهوية الرقمية.

أنظمة إنترنت الأشياء (IoT): مع انتشار أجهزة إنترنت الأشياء (IoT) في حياتنا اليومية، أصبحت الهوية الرقمية تشمل المزيد من البيانات الناتجة عن هذه الأجهزة. إنترنت الأشياء يشمل مجموعة واسعة من الأجهزة المتصلة بالإنترنت مثل الكاميرات الأمنية، المستشعرات، الأجهزة المنزلية الذكية، وأنظمة التحكم في المنازل. هذه الأجهزة تجمع كميات هائلة من البيانات الشخصية التي يمكن أن تشكل جزءًا من الهوية الرقمية للفرد، ومنها الأنشطة اليومية لناحية تسجيل ساعات دخول وخروج الأفراد من المنزل باستخدام الأقفال الذكية وزيارات الضيوف لناحية مراقبة من يزور المنزل عبر الكاميرات الأمنية، والتفاعل مع الأجهزة المنزلية لناحية جمع بيانات حول استخدام الأجهزة المنزلية الذكية مثل الثلاجات، وأجهزة التكييف، وأنظمة الترفيه، بالإضافة الى المحادثات في المنزل لناحية التقاط المحادثات والأصوات داخل المنزل عبر المساعدين الصوتيين مثل Amazon Echo وGoogle Home.

الهواتف الذكية: وتلعب الهواتف الذكية دورًا كبيرًا في تشكيل الهوية الرقمية للفرد، نظرًا لأنها ترافقنا في جميع الأوقات وتستخدم في العديد من النشاطات اليومية. وتجمع الهواتف الذكية كمية هائلة من البيانات الشخصية، ومنها:

a) جهات الاتصال: تحتوي الهواتف الذكية على قائمة جهات الاتصال بما فيها الأسماء، أرقام الهواتف، عناوين البريد الإلكتروني، وأحيانًا عناوين المنازل وأماكن العمل.

b) أماكن التواجد: يمكن للهواتف الذكية تتبع أماكن التواجد عبر تقنيات GPS والتطبيقات التي تستخدم خدمات الموقع.

c) حركة الفرد: تسجل المستشعرات الموجودة في الهواتف الذكية مثل مقياس التسارع والجيروسكوب وحركات الفرد وأنشطته البدنية.

d) الاتصالات: تشمل سجلات المكالمات والرسائل النصية والمحادثات عبر تطبيقات الرسائل الفورية مثل WhatsApp وMessenger.

e) استخدام التطبيقات: تتبع التطبيقات المثبتة على الهواتف الذكية سلوك المستخدم وأنشطته داخل التطبيقات، مما يساهم في تكوين صورة دقيقة عن اهتماماته وعاداته اليومية.

الهوية الرقمية معرضة لعدة مخاطر يمكن أن تؤثر على الأفراد بشكل كبير، ومنها:

الاختراق وسرقة الهوية: يمكن للقراصنة الوصول إلى المعلومات الشخصية واستخدامها بشكل غير قانوني.

الاحتيال المالي: يمكن استخدام البيانات المسروقة لإجراء معاملات مالية غير مصرح بها.

التصيد الإلكتروني: حيث يتم خداع الأفراد للكشف عن معلومات حساسة من خلال رسائل بريد إلكتروني أو مواقع ويب مزيفة.

التتبع والمراقبة: يمكن جمع البيانات حول نشاطات الفرد على الإنترنت واستخدامها دون علمه.

الابتزاز الإلكتروني: حيث يتم الحصول على معلومات حساسة وتهديد الشخص بنشرها إلا إذا دفع فدية.

لحماية الهوية الرقمية، يجب اتباع مجموعة من الإجراءات والاحتياطات، ومنها:

استخدام كلمات مرور قوية وفريدة: يجب أن تكون كلمات المرور معقدة وتحتوي على أحرف كبيرة وصغيرة، أرقام، ورموز خاصة وعدم استخدام ذات كلمة المرور في الحسابات والتطبيقات المختلفة.

تمكين التحقق بخطوتين: يضيف هذا الإجراء طبقة إضافية من الأمان عن طريق طلب رمز تحقق إضافي بعد إدخال كلمة المرور كالربط عبر رقم الهاتف. كما أن منصات مثل Google وFacebook توفر خيارات للتحقق بخطوتين لزيادة الأمان.

تحديث البرامج والتطبيقات بانتظام: تساعد التحديثات في سد الثغرات الأمنية وحماية الجهاز من البرمجيات الخبيثة.

استخدام برامج مكافحة الفيروسات والجدران النارية: توفر هذه البرامج حماية ضد الفيروسات والبرامج الضارة التي قد تحاول الوصول إلى البيانات الشخصية. برامج مكافحة الفيروسات Norton وMcAfee من الأمثلة على برامج تقدم حماية شاملة ضد الفيروسات والبرامج الضارة.

الوعي والتدريب على الأمن الرقمي: يجب على الأفراد توعية أنفسهم بأحدث تهديدات الأمن الرقمي وأساليب الحماية.

التحقق من مصداقية المواقع والبريد الإلكتروني: يجب تجنب فتح الروابط المشتبه بها أو تنزيل المرفقات من مصادر غير معروفة.

تجنب مشاركة المعلومات الحساسة عبر الإنترنت: يفضل تجنب إرسال المعلومات الشخصية أو المالية عبر البريد الإلكتروني أو الرسائل الفورية.

استخدام شبكات VPN عند الاتصال بشبكات Wi-Fi عامة: تساعد شبكات VPN في حماية البيانات المنقولة عبر الشبكات العامة من التطفل.

مراجعة النشاطات والحسابات بانتظام: يجب مراقبة الحسابات والنشاطات المالية بانتظام لاكتشاف أي نشاط غير طبيعي بسرعة.

تأمين الأجهزة المتصلة: تغيير كلمات المرور الافتراضية واستخدام كلمات مرور قوية لكل جهاز.

تحديث البرامج المثبته: تحديث برامج الأجهزة بانتظام لسد الثغرات الأمنية.

استخدام الشبكات الآمنة: توصيل الأجهزة المنزلية بشبكات Wi-Fi آمنة ومشفرة.

إدارة الصلاحيات: تحديد الصلاحيات التي تمنح للأجهزة والتحكم في البيانات التي يمكنها الوصول إليها.

مراجعة إعدادات الخصوصية: ضبط إعدادات الخصوصية لكل جهاز لضمان عدم مشاركة البيانات بشكل غير ضروري.

التحكم في أذونات التطبيقات: مراجعة الأذونات التي تطلبها التطبيقات ومنح الأذونات الضرورية فقط. يجب التأكد من عدم وصول التطبيقات إلى البيانات الحساسة دون حاجة.

الوعي بالتصيد الاحتيالي: تجنب فتح الروابط أو تنزيل الملفات من مصادر غير موثوقة والتأكد من مصداقية الرسائل الإلكترونية والنصية.

تشفير البيانات: تفعيل خيارات تشفير البيانات المتاحة في إعدادات الهاتف لضمان حماية المعلومات الشخصية في حالة سرقة الهاتف.

الهوية الرقمية هي جزء لا يتجزأ من وجودنا في العالم الرقمي، وحمايتها تتطلب وعياً وجهداً مستمرين. من خلال اتباع الإجراءات الوقائية المناسبة والاستفادة من الأدوات المتاحة، يمكننا تقليل المخاطر وحماية معلوماتنا الشخصية من التهديدات الرقمية. تذكر دائمًا أن الأمان الرقمي هو مسؤولية فردية وجماعية تستدعي التحديث والتكيف مع التهديدات الجديدة بشكل مستمر. ومع تطور تقنيات إنترنت الأشياء والهواتف الذكية، يصبح من الضروري أن نتبنى استراتيجيات حماية شاملة تضمن أمان هويتنا الرقمية في جميع جوانب حياتنا المتصلة.

إقرأ المزيد في: تكنولوجيا وأمن معلومات

27/03/2025

الوحدة 8200 «تُلغّم» الأمن السيبراني!

25/03/2025

التحديات الأخلاقية في تطوير الذكاء الاصطناعي

24/03/2025

هل أزاح "ديب سيك" عمالقة الـ "AI" عن عرشهم؟

24/03/2025

بوادر "ديب سيك" جديد تلوح في الأفق

التغطية الإخبارية

إذاعة جيش العدو: الهجمات "الإسرائيلية" على سورية هي لإرسال رسالة إلى أردوغان والأتراك

سرايا القدس: قصفنا "سديروت" و"نير عام" و"كفار عزة" برشقة صاروخية

قصف مدفعي "إسرائيلي" يستهدف شرق جباليا شمال قطاع غزة

وسائل إعلام سورية: طيران الاحتلال يقصف مطار "T4" في ريف حمص

قوات الاحتلال تقتحم قرية شقبا غرب رام الله وتغلق محلات تجارية

مقالات مرتبطة

السعودية تستحوذ على «البوكيمونات» بحثاً عن «النفط الجديد»!

سباق الذكاء الاصطناعي... 6 شركات صينيَّة تهدِّد الهيمنة الأميركية

أكبر صفقة لقطاع التكنولوجيا "الإسرائيلية": "غوغل" تشتري شركة السايبر "وِيز"

الـ AI يتصدّى لغير الملتزمين بحجوزات المطاعم!

"بايدو" تنافس "ديب سيك"؟

هل ينجح DeepSeek الصيني في كسر احتكار عمالقة التكنولوجيا في الغرب؟

هل يكسر "إنجاز الصين العظيم " الهيمنة الأميركية؟

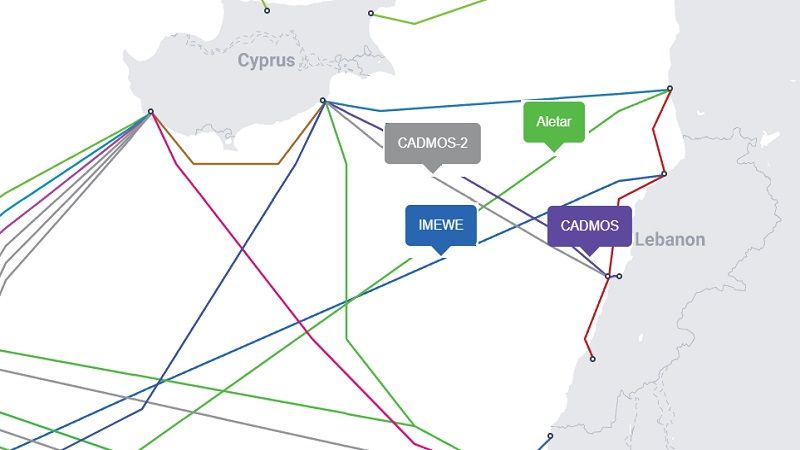

هل تتجسس "اسرائيل" على كابلات الانترنت البحرية في لبنان؟

أمن المعلومات في الحروب الحديثة والتصدي للهجمات السيبرانية والحرب النفسية